Anlage 3 EEMD-ZVAnl I

zur Prüfvereinbarung

(Fundstelle: BAnz AT 29.10.2021 V2)

Bundesrepublik Deutschland

vertreten durch das

Bundesministerium für Digitales und Verkehr (BMDV)

dieses vertreten durch das

Bundesamt für Logistik und Mobilität (BALM)

Europäischer elektronischer Mautdienst (EETS)

Verfahren zur Feststellung der Gebrauchstauglichkeit

- Dokument B –

Prüfkonzept

Inhaltsverzeichnis

Inhaltsverzeichnis

Abbildungsverzeichnis

Tabellenverzeichnis

Dokumentenhistorie

- 1

- Einleitung

- 1.1

- Zielsetzung des Dokuments

- 1.2

- Referenzen / Grundlagen

- 1.3

- Überblick / Aufbau des Dokumentes

- 2

- Allgemeine Voraussetzungen

- 2.1

- Vorgaben und daraus abgeleitete Prüfverfahren

- 2.2

- Prüforganisation und -planung

- 2.3

- Durchführung von Inspektionen

- 2.4

- Verantwortlichkeiten

- 2.5

- Kriterien für das Bestehen von Prüfungen

- 2.6

- Unterbrechung und Wiederaufnahme der Prüfungen

- 2.7

- Prüfergebnisse

- 2.8

- Quality Gates

- 2.9

- Kriterien für den Abbruch von Prüfungen

- 2.10

- Risikomanagement

- 3

- Prüfung der Dokumentation des Teilsystems des EETS-Anbieters (Prüfblock 1)

- 3.1

- Übersicht Prüfszenario

- 3.2

- Schwerpunkte der Prüfung

- 3.3

- Quality Gate - QG1

- 4

- Schnittstellenprüfung und Kompatibilitätstests (Prüfblock 2 - Phase 1)

- 4.1

- Prüfgegenstand und Ziel

- 4.2

- Prüforganisation, -umgebung und Rahmenbedingungen

- 4.3

- Vorgehensweise und Dokumentation

- 4.3.1

- Schnittstellenprüfung

- 4.3.2

- Kompatibilitätstests

- 4.4

- Übersicht über die Prüfszenarien

- 4.4.1

- Schnittstellenprüfung

- 4.4.2

- Kompatibilitätstests

- 4.5

- Quality Gate - QG 2

- 5

- Probebetrieb (Prüfblock 2 - Phase 2)

- 5.1

- Prüfgegenstand und Ziel

- 5.2

- Prüforganisation, -umgebung und Rahmenbedingungen

- 5.3

- Übersicht Prüfszenarien

- 5.3.1

- P2-001 – korrekte Mauterhebung

- 5.3.2

- P2-002 – korrekte Abrechnung und Auskehr

- 5.3.3

- P2-003 – Überwachung des EETS-Anbieters

- 5.3.4

- P2-005 – korrekte Kontrollprozesse

- 5.4

- Quality Gate - QG3

- 6

- Pilotbetrieb (Prüfblock 2 - Phase 3)

- 6.1

- Prüfgegenstand und Ziel

- 6.2

- Prüforganisation, -umgebung und Rahmenbedingungen

- 6.3

- Übersicht Prüfszenarien

- 6.3.1

- P3-001 – korrekte Mauterhebung

- 6.3.2

- P3-002 – korrekte Abrechnung und Auskehr

- 6.3.3

- P3-003 – Überwachung des EETS-Anbieters

- 6.3.4

- P3-005 – korrekte Kontrollprozesse

- 6.4

- Quality Gate – QG4

- Anhang A

- - Vorgaben für Prüfprotokolle und -berichte

- Anhang A.1:

- Prüfprotokoll für den einzelnen Prüffall (Phase 1 und Phase 2)

- Anhang A.2:

- Szenariobericht (nur Phase 3)

- Anhang A.3:

- Abschlussbericht für jede Prüfphase

- Anhang B:

- Prüfkataloge

- Abbildung 1:

- Überblick GTP Dokumente

- Abbildung 2:

- Testumgebung Phase 1

- Tabelle 1:

- Prüfszenario für die Dokumentenprüfung

- Tabelle 2:

- Schwerpunkte bei der Prüfung der Dokumentation

- Tabelle 3:

- Verantwortlichkeit für die Ausrüstung der Prüfumgebung

- Tabelle 4:

- Liste der Prüfszenarien für Phase 1 – Schnittstellenprüfung

- Tabelle 5:

- Liste der Prüfszenarien für Phase 1 – Kompatibilitätstests

- Tabelle 6:

- Liste der Prüfszenarien für Phase 2 – Probebetrieb

- Tabelle 7:

- Liste der Prüfszenarien für Phase 3 – Pilotbetrieb

| Version | Datum | Bearbeiter | Bearbeitung/Änderung |

| 0.01 | 02.11.2010 | BAG, TÜV | Erstellung Gliederungsentwurf |

| 0.91 | 17.07.2012 | RTDE, BAG | Fertigstellung |

| 0.93 | 13.05.2013 | RTDE, BAG | Komplettüberarbeitung zur Anpassung an veränderte Rahmenbedingungen |

| 0.94 | 13.11.2014 | BAG | Anpassung an aktuelle Version der Gebietsvorgaben |

| 1.00 | 04.10.2017 | BAG, RT | Grundlegende Überarbeitung: Anpassung an aktuelle Schnittstellenversionen und Umstellung der Prüfumgebung beim BAG. |

| 1.1 | 05.10.2018 | BAG, RT | Ergänzung um Kompatibilitätstests |

| 1.2 | 26.02.2019 | BAG, RT | Anpassung in 6.4 |

| 09.03.2020 | BAG | Grundlegende Überarbeitung: Redaktionelle Änderungen, Mauterhebungsdienst | |

| 24.03.2020 | BAG | Einarbeitung Zuarbeit TC zu SST005 | |

| 1.9 | 17.09.2020 | BAG, RT | Grundlegende Überarbeitung: Redaktionelle Änderungen, Anpassungen an Mauterhebungsdienst |

| 1.91 | 30.10.2020 | RT, BAG | Einarbeitung Reviewkommentare TC |

| 1.95 | 04.12.2020 | RT, BAG | Überarbeitung und QS nach Review Referat 42 |

| 1.95 | 04.12.2020 | RT, BAG | Überarbeitung und QS nach Review Referat 42 |

| 1.96 | 07.05.2021 | RT, BAG | Überarbeitung: Aufrechterhaltung Gebrauchstauglichkeit, Vertriebsmodell, Vorgaben an produktive Bordgeräte in Pilotphase |

| 1.97 | 15.06.2021 | RT, BAG | Ergänzung Bordgerätestatus Reporting während MED-Kompatibilitätstests |

| 2.0 | 07.09.2021 | RT, BAG | Redaktionelle Überarbeitung und Erstellung Version zur Veröffentlichung |

| 2.1 | 12.01.2022 | RT, BAG | Konkretisierung in Kapitel 5.2 (Zwischenversion) |

| 2.2 | 01.03.2024 | RT, BALM | Überarbeitung entsprechend den Änderungen im BFStrMG; Ergänzung Vorgaben Pilotbetrieb für Bordgeräte mit Smartphone-Bedienung in Kapitel 6.2 |

1 Einleitung

1.1 Zielsetzung des Dokuments

Das vorliegende Prüfkonzept enthält die inhaltlichen Vorgaben für die Feststellung der Gebrauchstauglichkeit und gibt die Rahmenbedingungen für die vom EETS-Anbieter zu erstellende Prüfplanung vor.

Weiterhin stellen die in diesem Dokument und seinen Anlagen beschriebenen inhaltlichen Vorgaben die Grundlage für die im Rahmen der Aufrechterhaltung der Gebrauchstauglichkeit eventuell notwendigen erneuten Prüfungen eines Teils oder des gesamten Systems eines EETS-Anbieters dar, wobei der Mauterheber die vorliegenden organisatorischen und technischen Rahmenbedingungen (z.B. Keine Nutzung des Mauterhebungsdienstes) bei der erneuten Durchführung berücksichtigt und basierend darauf Abweichungen und Ergänzungen vornehmen kann.

1.2 Referenzen / Grundlagen

Dem Prüfkonzept liegen das in Dokument A - Verfahrensbeschreibung beschriebene Verfahren der Gebrauchstauglichkeitsprüfung sowie die Vorgaben für das EETS-Gebiet BFStrMG zugrunde. Alle dort vorgenommenen Festlegungen gelten übergreifend für die Inhalte des Prüfkonzeptes und für die durch den EETS-Anbieter zu erstellende Prüfplanung.

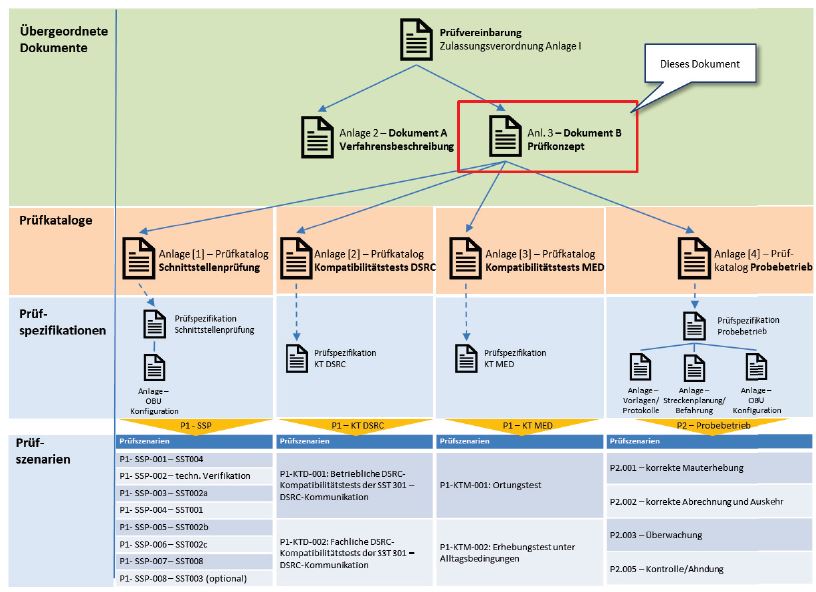

Die folgende Abbildung gibt einen Überblick über die Dokumente mit den Vorgaben zur Gebrauchstauglichkeitsprüfung:

Abbildung 1: Überblick GTP Dokumente

1.3 Überblick / Aufbau des Dokumentes

Das Prüfkonzept ist gemäß der in Dokument A festgelegten Inhalte der Prüfblöcke „Prüfung der Dokumentation“ (Prüfblock 1) und „Durchführung des Prüfprogramms“ (Prüfblock 2) aufgebaut.

Kapitel 2 beschreibt allgemeine, für alle Prüfungen im Rahmen der Gebrauchstauglichkeitsprüfung geltende Vorgaben und Voraussetzungen.

Kapitel 3 beschreibt die Vorgaben für die Prüfung der Dokumentation des Teilsystems des EETS-Anbieters (Prüfblock 1).

Kapitel 4 enthält die Vorgaben für die Schnittstellenprüfung, Kompatibilitätstests sowie die optionalen EA-Fahrtests (Prüfblock 2 – Phase 1).

Kapitel 5 enthält die Vorgaben für den Probebetrieb (Prüfblock 2 – Phase 2).

Kapitel 6 enthält die Vorgaben für den Pilotbetrieb (Prüfblock 2 – Phase 3).

Folgende Anlagen enthalten die Prüfkataloge, in denen die im Rahmen der Phase 1 und Phase 2 durchzuführenden Prüfungen aufgeführt sind:

| 1. | Anlage [1] | – Prüfkatalog Schnittstellentests |

| 2. | Anlage [2] | – Prüfkatalog DSRC-Kompatibilitätstests |

| 3. | Anlage [3] | – Prüfkatalog MED-Kompatibilitätstests |

| 4. | Anlage [4] | – Prüfkatalog Probebetrieb |

Hinweis: Sofern in diesem Dokument oder seinen Anlagen die Begriffe „Fahrspur“ und „Fahrzeugparameter“ verwendet werden, stehen diese synonym für „Positionsdaten“ und „für die Höhe der Maut maßgeblichen Merkmale der Fahrzeugklassifizierung“ gemäß § 9 Absatz 1 Buchstabe d MautSysG.

2 Allgemeine Voraussetzungen

2.1 Vorgaben und daraus abgeleitete Prüfverfahren

Das Prüfkonzept basiert auf den Vorgaben für das EETS-Gebiet BFStrMG und enthält Prüfszenarien und Prüffälle, die anhand der in Dokument A definierten Stufen des Verfahrens zur Feststellung der Gebrauchstauglichkeit strukturiert sind.

Der Mauterheber behält sich im Einzelfall vor, dem Prüfkonzept weitere Inhalte hinzuzufügen und/oder bereits festgeschriebene Inhalte abzuändern.

2.2 Prüforganisation und -planung

Die vom EETS-Anbieter erstellte Prüfplanung bildet die Grundlage für die Organisation und Planung aller Prüfphasen. Im Rahmen der Abstimmung der Prüfplanung werden die zeitliche Planung des Prüfablaufs und organisatorische Fragen zur Durchführung der in diesem Dokument und seinen Anlagen vorgegebenen Prüfszenarien und Prüffällen der einzelnen Prüfphasen festgelegt.

In diesem Kontext werden auch die Termine für die Bereitstellung der Prüfplanung und für die Bereitstellung und Beschaffung des Prüfgeräts (z.B. Bordgeräte) seitens des EETS-Anbieters festgelegt.

Zur Vorbereitung jeder einzelnen Prüfphase überprüft der EETS-Anbieter die initiale Prüfplanung und übermittelt dem Mauterheber - sofern notwendig - eine aktualisierte Planung zur Abstimmung der Vorbereitung, Durchführung und Nachbereitung der Prüfungen.

Übergreifend gelten alle in Dokument A genannten Fristen.

2.3 Durchführung von Inspektionen

Zu jedem Zeitpunkt der Gebrauchstauglichkeitsprüfung kann der Mauterheber Inspektionen beim EETS-Anbieter durchführen, wenn aus seiner Sicht andere Prüfmethoden unzureichend sind, die Einhaltung der Vorgaben des Mauterhebers zu bewerten.

Der Mauterheber kündigt dem EETS-Anbieter die Durchführung einer Inspektion an und gibt ihm die Inhalte der Inspektion sowie Hinweise zu den vom EETS-Anbieter bereitzustellenden Unterlagen bekannt. Die relevanten Unterlagen müssen dem Mauterheber mindestens zwei Wochen nach Mitteilung bereitgestellt werden.

Anhand der Unterlagen identifiziert der Mauterheber die Schwerpunkte für die Inspektionstätigkeiten. Auf Grundlage der identifizierten Schwerpunkte stimmen beide Parteien Ort und Zeit der Inspektionen ab.

Die Ergebnisse der Inspektionen haben bei der Entscheidung über die Gebrauchstauglichkeit, bezogen auf die Quality Gates, denselben Stellenwert wie die Ergebnisse der Prüfungen der einzelnen Prüfphasen (Schnittstellenprüfung/Kompatibilitätstests, Probebetrieb und Pilotbetrieb). Die Bewertung der Ergebnisse der Inspektionen erfolgt in einem vom Mauterheber zu erstellenden Inspektionsbericht.

2.4 Verantwortlichkeiten

Der Mauterheber hat innerhalb der Prüfungen folgende Aufgaben und Verantwortlichkeiten:

- 1.

- Bereitstellung seines Teilsystems als Teil der Prüfumgebung für die jeweilige Prüfphase

- 2.

- Bereitstellung und Einbindung der Systemzugangsschlüssel und sicherheitsrelevanten Informationen

- 3.

- Benennung von Ansprechpartnern

- 4.

- Begleitung und Beaufsichtigung der Prüfdurchführung

- 5.

- Bereitstellung aller in den Systemen des Mauterhebers erzeugten und für die Auswertung der Prüfung erforderlichen Daten

- 6.

- Unterstützung des EETS-Anbieters bei der Fehleranalyse

- 7.

- Bewertung und Abnahme der Prüfergebnisse: der Mauterheber stellt seine Bewertung zu den durch den EETS-Anbieter erstellten Prüfprotokollen und Szenarioberichten (Phase 2) dem EETS-Anbieter zur Verfügung, sodass dieser spätestens zwei Wochen nach Abschluss aller Prüfungen und Inspektionen einer Prüfphase dem Mauterheber seinen Abschlussbericht für diese Prüfphase vorlegen kann (siehe Dokument A, Kapitel 4.5)

Der nationale Mautbetreiber unterstützt die Gebrauchstauglichkeitsprüfungen im Auftrag des Mauterhebers und hat innerhalb der Prüfungen folgende Aufgaben und Verantwortlichkeiten:

- 1.

- Bereitstellung seines Teilsystems als Teil der Prüfumgebung für die jeweilige Prüfphase

- 2.

- Bereitstellung und Einbindung der Systemzugangsschlüssel und sicherheitsrelevanten Informationen

- 3.

- Benennung von Ansprechpartnern

- 4.

- Durchführung, Dokumentation und Bewertung der Kompatibilitätstests im Rahmen der Phase 1

- 5.

- Bereitstellung aller in den Systemen des nationalen Mautbetreibers erzeugten und für die Auswertung der Prüfung erforderlichen Daten gemäß der Prüfspezifikationen

- 6.

- Bewertung von Auffälligkeiten und Unterstützung bei der Fehleranalyse

Die Aufgaben und Verantwortlichkeiten des EETS-Anbieters innerhalb der Prüfungen lauten wie folgt:

- 1.

- Bereitstellung seines Teilsystems und Anbindung in der Prüfumgebung für die jeweilige Prüfphase

- 2.

- Bereitstellung und Einbindung der Systemzugangsschlüssel und sicherheitsrelevanten Informationen

- 3.

- Bereitstellung von Prüfgeräten (z.B. Bordgeräte) und Ressourcen

- 4.

- Organisation und Durchführung der Prüfungen auf Basis der abgestimmten Prüfplanung

- 5.

- Unterstützung der durch den Mauterheber bzw. den nationalen Mautbetreiber durchzuführenden Prüfungen

- 6.

- Beschaffung, Zusammenstellung und Prüfung auf Vollständigkeit aller relevanten Prüfdaten

- 7.

- Dokumentation und Bereitstellung der Prüfergebnisse der vom EETS-Anbieter durchgeführten Prüfungen

2.5 Kriterien für das Bestehen von Prüfungen

Für alle Prüfungen (Prüfszenarien, Prüffälle und Inspektionen) gelten die gleichen unten aufgeführten Bewertungskriterien.

Kriterien für eine bestandene Prüfung sind:

- 1.

- Alle Prüfkriterien sind erfüllt.

- 2.

- Es sind keine Fehler aufgetreten oder

- 3.

- für die aufgetretenen Fehler liegt eine Risikobewertung und ein Fehlerbehebungsplan vor, die vom Mauterheber freigegeben wurden.

In allen anderen Fällen kann eine Prüfung als nicht bestanden gewertet werden.

2.6 Unterbrechung und Wiederaufnahme der Prüfungen

Die Durchführung der Prüfungen ist so zu planen, dass sie in angemessener Zeit, mit angemessenen technischen und personellen Ressourcen durchgeführt werden kann. Eine kontinuierliche Durchführung wird bevorzugt.

Für den Fall, dass einzelne Prüfungen aus nicht vorhersehbaren Gründen unterbrochen werden müssen, ist der Mauterheber unverzüglich zu informieren. Das weitere Vorgehen legt der Mauterheber in Abstimmung mit dem EETS-Anbieter fest.

In begründeten Ausnahmefällen ist eine Unterbrechung der Prüfung möglich. Eine Unterbrechung ist im Prüfprotokoll zu dokumentieren, und der Aufsatzpunkt zur Wiederaufnahme der Prüfung ist zu beschreiben.

Sämtliche im Teilsystem des EETS-Anbieters vorliegenden Prüfdaten müssen im Fall einer Unterbrechung und Wiederaufnahme einer Prüfung durch den EETS-Anbieter archiviert werden. Den Prüfdaten müssen in diesem Fall eindeutige Kennnummern (IDs) zugewiesen und diese in den Prüfprotokollen entsprechend referenziert werden.

2.7 Prüfergebnisse

Es gelten die Vorgaben für die Dokumentation der Prüfergebnisse aus Anhang A. Darüberhinausgehende Anforderungen sind in den Beschreibungen der jeweiligen Prüffälle definiert.

2.8 Quality Gates

Die folgenden Quality Gates (QG) definieren die Kriterien für das Bestehen eines Prüfblocks oder einer Prüfphase der Gebrauchstauglichkeitsprüfung:

- 1.

- QG1 (Prüfung der Dokumentation des Teilsystems des EETS-Anbieters)

- 2.

- QG2 (Schnittstellenprüfung und Kompatibilitätstests)

- 3.

- QG3 (Probebetrieb)

- 4.

- QG4 (Pilotbetrieb)

- 1.

- Der EETS-Anbieter muss mit der Dokumentation seines Teilsystems nachweisen, dass er die Vorgaben des Mauterhebers erfüllt und in welcher Form er beabsichtigt, die Erfüllung der Vorgaben des Mauterhebers sicherzustellen.

Für das Bestehen des Quality Gates 2 (QG2) in Prüfblock 2 (Schnittstellenprüfung und Kompatibilitätstests) gelten folgende Kriterien:

- 1.

- Alle Prüffälle der Phase 1 müssen innerhalb der Prüfplanung des EETS-Anbieters vollständig abgedeckt sein. Die Prüffälle optionaler Prüfszenarien müssen nicht abgedeckt sein.

- 2.

- Alle Prüffälle der Schnittstellenprüfung gemäß Anlage [1] müssen durchgeführt und bestanden sein. Sofern optionale Prüffälle durchgeführt werden, müssen diese ebenfalls bestanden sein.

- 3.

- Die Kompatibilitätstests gemäß Anlagen [2] und [3], die vom nationalen Mautbetreiber im Auftrag des Mauterhebers durchgeführt werden, müssen erfolgreich bestanden sein.

- 4.

- Für jeden vom EETS-Anbieter durchgeführten Prüffall muss die erforderliche Dokumentation der Prüfergebnisse gemäß den Vorgaben aus Anhang A vorliegen.

- 5.

- Für jeden vom EETS-Anbieter durchgeführten Prüffall liegt innerhalb von zwei Wochen eine abschließende Bewertung des Mauterhebers vor.

- 6.

- Prüfprotokolle für jeden Prüffall (QG2) liegen vor und belegen die Einhaltung der Anforderungen.

- 7.

- Ergebnisbericht für die Kompatibilitätstests liegt vor und belegt die Einhaltung der Anforderungen.

- 8.

- Abschlussbericht für die Prüfphase (QG2) liegt vor und belegt die Einhaltung der Anforderungen.

- 9.

- Falls in der entsprechenden Phase Inspektionen durchgeführt wurden, müssen diese erfolgreich abgeschlossen sein.

Für das Bestehen des Quality Gates 3 (QG3) in Prüfblock 2 (Probebetrieb) gelten folgende Kriterien:

- 1.

- Alle Prüffälle der Phase 2 müssen innerhalb der Prüfplanung des EETS-Anbieters vollständig abgedeckt sein. Die Prüffälle optionaler Prüfszenarien müssen nicht abgedeckt sein.

- 2.

- Alle Prüffälle des Probebetriebs gemäß Anlage [4] müssen durchgeführt und bestanden sein. Sofern optionale Prüffälle durchgeführt werden, müssen diese ebenfalls bestanden sein.

- 3.

- Für jeden vom EETS-Anbieter durchgeführten Prüffall muss die erforderliche Dokumentation der Prüfergebnisse gemäß den Vorgaben aus Anhang A vorliegen.

- 4.

- Für jeden vom EETS-Anbieter durchgeführten Prüffall liegt innerhalb von zwei Wochen eine abschließende Bewertung des Mauterhebers vor.

- 5.

- Prüfprotokolle für jeden Prüffall (QG3) liegen vor und belegt die Einhaltung der Anforderungen.

- 6.

- Abschlussbericht für die Prüfphase (QG3) liegt vor und belegt die Einhaltung der Anforderungen.

- 7.

- Falls in der entsprechenden Phase Inspektionen durchgeführt wurden, müssen diese erfolgreich abgeschlossen sein.

Für das Bestehen des Quality Gates 4 (QG4) in Prüfblock 2 (Pilotbetrieb) gelten folgende Kriterien:

- 1.

- Alle für die Durchführung des Pilotbetriebs geltenden Vorgaben wurden eingehalten und die geltenden Kriterien wurden erreicht.

- 2.

- Szenarioberichte für die im Pilotbetrieb nachgewiesenen Szenarien liegen vor und belegen die Einhaltung der Anforderungen.

- 3.

- Abschlussbericht für die Prüfphase (QG4) liegt vor und belegt die Einhaltung der Anforderungen.

- 4.

- Falls in der entsprechenden Phase Inspektionen durchgeführt wurden, müssen diese erfolgreich abgeschlossen sein.

Voraussetzung für den Übergang in eine nächste Prüfphase ist, dass im Rahmen der durchgeführten Prüfungen keine Fehler gemäß 2.5 festgestellt wurden oder dass für die festgestellten Fehler eine vom Mauterheber freigegebene Risikobewertung und ein Fehlerbehebungsplan vorliegen.

2.9 Kriterien für den Abbruch von Prüfungen

Der Mauterheber kann einzelne Prüfungen, Prüfphasen oder im schwerwiegenden Fall auch die Gebrauchstauglichkeitsprüfung abbrechen, wenn:

- 1.

- der EETS-Anbieter seine in der zwischen Mauterheber und EETS-Anbieter abgestimmten Prüfplanung festgelegten Verpflichtungen verletzt,

- 2.

- im Rahmen der Prüfungen ein derart kritisches Fehleraufkommen auftritt, so dass die Prüfungen nicht mit vertretbarem Aufwand termingerecht durchgeführt werden können oder ein negatives Prüfergebnis absehbar wird oder

- 3.

- sich begründete Zweifel an der Qualität des Teilsystems des EETS-Anbieters einstellen.

Abbrüche und Wiederaufnahme von Prüfungen durch den EETS-Anbieter sind nur in Abstimmung mit dem Mauterheber zulässig. Daraus kann sich gegebenenfalls die Notwendigkeit zur Aktualisierung oder Neuerstellung der Prüfplanung ergeben.

2.10 Risikomanagement

Dem EETS-Anbieter wird empfohlen, ein Risikomanagement für das gesamte Prüfprogramm durchzuführen. Ein geeignetes Risikomanagement kann sich zum Beispiel an den folgenden internationalen Standards orientieren:

- 1.

- ISO 31000 Risk management — Principles and guidelines

- 2.

- ISO/IEC 16085:2006 Systems and software engineering - Life cycle processes - Risk management

- 3.

- ISO/IEC 15288:2016 Systems and software engineering — System life cycle processes.

3 Prüfung der Dokumentation des Teilsystems des EETS-Anbieters (Prüfblock 1)

3.1 Übersicht Prüfszenario

Prüfblock 1 umfasst das folgende Prüfszenario:

Prüfszenario Beschreibung P0-001 Prüfung der Dokumentation des Teilsystems des EETS-Anbieters Tabelle 1: Prüfszenario für die Dokumentenprüfung

Mit Hilfe der Dokumentenprüfung des EETS-Anbieters soll die Einhaltung der für das BFStrMG geltenden Gebietsvorgaben bewertet werden. Der Mauterheber prüft dabei, ob und wie der EETS-Anbieter beabsichtigt, die Vorgaben des Mauterhebers zu erfüllen. Je besser die Dokumentation die Erfüllung der Gebietsvorgaben beschreibt, desto zügiger kann die Dokumentenprüfung abgeschlossen werden, da Rückfragen aufgrund von Unklarheiten oder Nachforderung von weiteren Dokumenten vermieden werden können. Grundsätzlich werden alle in der Dokumentation enthaltenen Informationen und Beschreibungen hinsichtlich ihrer Nachvollziehbarkeit und Korrektheit geprüft. Die Prüfungsschwerpunkte für jede einzelne Vorgabe sind in Abschnitt 3.2 beschrieben.

Hinsichtlich der beizustellenden Dokumentation muss der EETS-Anbieter folgendes berücksichtigen:

- 1.

- Die Dokumente müssen in deutscher Sprache bereitgestellt werden.

- 2.

- Es ist eine tabellarische Aufstellung zu liefern, aus der für jede einzelne Gebietsvorgabe hervorgeht, in welchem der eingereichten Dokumente inklusive Kapitelangabe Informationen zu finden sind, die die Erfüllung der jeweiligen Gebietsvorgabe beschreiben. Wenn die Erfüllung der Vorgabe nicht durch den Verweis auf entsprechende Dokumente erbracht werden kann, ist in der Tabelle eine aussagekräftige textuelle Erläuterung als Nachweis anzuführen.

- 3.

- EETS-Anbieter sollen auf bereits existierende Dokumente zurückgreifen und eine Auflistung aller bereitgestellten Dokumente liefern. Die Auflistung dient der Prüfung auf Vollständigkeit und als Basis für die erforderliche Referenzierung der Dokumente in tabellarischer Aufstellung.

Die vom EETS-Anbieter bereitzustellende Dokumentation muss inhaltlich Folgendes umfassen:

- 1.

- Ein Sicherheitskonzept, aus dem Informationen über das Sicherheitsmanagement, erkannte Bedrohungen der Prozesse und IT-Systeme des EETS-Anbieters und entsprechende Sicherheitsmaßnahmen hervorgehen.

- 2.

- Aussagekräftige Beschreibungen der mautrelevanten Geschäftsprozesse des EETS-Anbieters.

- 3.

- Beschreibungen der Betriebsprozesse und der betrieblichen OrganisationDarin sollten insbesondere die Ausgestaltung der IT-Serviceprozesse und die Organisationseinheiten des EETS-Anbieters, die für den Betrieb seines Teilsystems verantwortlich sind, einschließlich ihrer Aufgaben und Funktionen sowie ihrer Einbindung in die Gesamtorganisation, beschrieben werden.

- 4.

- Ein Datenschutzkonzept, in dem der EETS-Anbieter ausführlich auf den Schutz von personenbezogenen und personenbeziehbaren Daten in seinem Teilsystem eingeht und die Umsetzung der für ihn geltenden Vorgaben zum Datenschutz beschreibt.

- 5.

- Eine High-Level Systemdokumentation, die einen funktionalen Überblick über die vom EETS-Anbieter eingesetzten mautrelevanten IT-Komponenten, deren Schnittstellen und Hauptdatenflüsse gibt.

- 6.

- Ein Risikomanagementplan in dem der EETS-Anbieter beschreibt, welche technischen, prozessualen, organisatorischen und finanziellen Risiken für seinen Geschäftsbetrieb bestehen und welche Maßnahmen zur Minimierung der Eintrittswahrscheinlichkeit bzw. Maßnahmen zur Reduktion der Risikoauswirkungen vorgesehen werden.

- 7.

- Ein Systemweiterentwicklungskonzept, welches das angewandte Vorgehensmodell des EETS-Anbieters bei der Umsetzung von Veränderungen und Erweiterungen seines technischen Systems beschreibt und dabei insbesondere auf die Bewertung eventueller Auswirkungen auf die Schnittstellen zum Mauterheber und dessen Einbindung eingeht.Aus dem Konzept soll ersichtlich sein, welche Phasen (z.B. Spezifikation, Test, Integration, Abnahme) bei einer Weiterentwicklung des Systems durchlaufen werden und in welchem zeitlichen Rahmen und welcher Regelmäßigkeit (z.B. feste Releasetermine) Weiterentwicklungsvorhaben umgesetzt werden.

- 8.

- Ein Vertriebsmodell des EETS-Anbieters mit einer Gesamtübersicht der Rollen und Partner (Mauterheber, EETS-Anbieter, EETS-Nutzer, gegebenenfalls technische Dienstleister, Vertriebspartner, Reseller des EETS-Anbieters), die an der Leistungserbringung beteiligt sind. Das Vertriebsmodell muss die Vertragsverhältnisse sowie die Funktionen und Aufgaben der einzelnen Beteiligten beschreiben und die Finanz- bzw. Zahlungsflüsse darstellen.

3.2 Schwerpunkte der Prüfung

In der nachfolgenden Tabelle sind die Schwerpunkte aufgeführt, die bei der Dokumentenprüfung vorrangig betrachtet werden. Der Mauterheber prüft in dieser Phase anhand der Dokumentation des Teilsystems des EETS-Anbieters, ob und wie der EETS-Anbieter beabsichtigt, die Vorgaben des Mauterhebers zu erfüllen.

| Vorgabe | Schwerpunkte der Prüfung | |

| Nr. | Kurzbeschreibung | |

| wirtschaftliche Vorgaben | ||

| 1 | Sicherheit - Bankgarantie oder gleichwertiges Finanzinstrument | Beschreibung des Prozesses, mit dem der EETS-Anbieter die aktuelle Höhe der Bankgarantie oder des gleichwertigen Finanzinstruments ermittelt und gegebenenfalls eine Anpassung auslöst. Prüfung, ob die Ansprüche des Mauterhebers über die Bankgarantie oder das gleichwertige Finanzinstrument abgedeckt sind.

|

| 2 | Gebühren | Schriftlicher Hinweis zur Kenntnisnahme und Akzeptanz der Vorgabe |

| 3 | Mautauskehr | Schriftlicher Hinweis zur Kenntnisnahme und Akzeptanz der Vorgabe |

| 4 | Verlust von Mauteinnahmen | Schriftlicher Hinweis zur Kenntnisnahme und Akzeptanz der Vorgabe. Beschreibung der Maßnahmen zur Minimierung der Eintrittswahrscheinlichkeit bzw. Maßnahmen zur Reduktion der Auswirkungen bezüglich des Risikos der Inanspruchnahme der Zahlungshaftung. (Vorlage Risikomanagementplan) |

| 5 | gesamtschuldnerische Haftung | Schriftlicher Hinweis zur Kenntnisnahme und Akzeptanz der Vorgabe |

| 6 | Verzug | Schriftlicher Hinweis zur Kenntnisnahme und Akzeptanz der Vorgabe. Beschreibung des Geschäftsprozesses der Auskehr der Mauteinnahmen an den Mauterheber, insbesondere hinsichtlich der korrekten Berücksichtigung von Zahlungsfristen und Berechnung von Verzugszinsen bei der Erstellung der Tagesberichte. |

| 7 | Beachtung des Haushaltsrechts | Schriftlicher Hinweis zur Kenntnisnahme und Akzeptanz der Vorgabe. |

| 8 | Berechnung der Mauteinnahmen | Schriftlicher Hinweis zur Kenntnisnahme und Akzeptanz der Vorgabe |

| 9 | Mauterhebung und Mautauskehr | Beschreibung des Geschäftsprozesses der Auskehr der Mauteinnahmen an den Mauterheber, insbesondere hinsichtlich der korrekten Berücksichtigung der Wertstellungsfrist und der fristgerechten Auslösung von Überweisungen auf das Verrechnungskonto des Mauterhebers. Beschreibung der Umsetzung der Vorgaben des Mauterhebers in Bezug auf die Nachforderung/Verrechnung von Mauteinnahmen gemäß des Prozessdokuments „Informationen zu Nachforderung, Verrechnung und manueller Korrektur“ Beschreibung des Vertriebsmodells aus dem hervorgeht, dass der EETS-Anbieter die Vertragsbeziehung zum EETS-Nutzer hält und die Mautauskehr vom EETS-Anbieter an den Mauterheber direkt erfolgt. (Vorlage Vertriebsmodell) Beschreibung der Maßnahmen zur Minimierung der Eintrittswahrscheinlichkeit bzw. Maßnahmen zur Reduktion der Auswirkungen (insbesondere Sicherstellung der vollständigen Auskehr der Mautbeträge an den Mauterheber) bezüglich des Insolvenzrisikos des EETS-Anbieters. (Vorlage Risikomanagementplan) |

| 10 | Mautabrechnung | Beschreibung der Geschäftsprozesse der Abrechnung gegenüber dem Nutzer und der Auskehr der Mautbeträge an den Mauterheber. Hier sind insbesondere die Maßnahmen zur Sicherstellung der Vollständigkeit und Korrektheit der Summen, sowie die im Falle von Abweichungen geplanten Maßnahmen darzustellen. Es wird geprüft, ob die Maßnahmen zur Erkennung und Behebung von Fehlern ausreichend sind bzw. ob Rückzahlungen/ Gutschriften an EETS-Nutzer korrekt umgesetzt werden. Bei der Beschreibung sind die Vorgaben des Mauterhebers in Bezug auf die Entgegennahme und Bearbeitung von Reklamationen und Erstattungsanträgen gemäß des Prozessdokuments „Information für EETS-Anbieter – MED Reklamationsprozess“ sowie die Umsetzung von Vergutschriftungen gemäß des Prozessdokuments „Information für EETS-Anbieter – MED Vergutschriftungsprozess“ zu berücksichtigen. |

| 11 | Bericht über Mauteinnahmen | Beschreibung des Geschäftsprozesses der Auskehr der Mauteinnahmen an den Mauterheber insbesondere hinsichtlich der Erstellung der Tagesberichte und Gewährleistung der termingerechten Übermittlung. Erläuterung der geplanten Umsetzung der Schnittstelle „Tagesbericht“ im System des EETS-Anbieters (siehe Spezifikation der SST 008 –„Tagesbericht“). |

| 12 | Überwachung des EETS-Anbieters | Beschreibung der technischen Prozesse und Geschäftsprozesse zur Überwachung der Qualität der Systeme des EETS-Anbieters. Beschreibung der Prozesse der Datenübermittlung, Datenlöschung und Datenarchivierung in Verbindung mit den geltenden Löschvorgaben und -fristen. (Vorlage Datenschutzkonzept) |

| 13 | manuelle Korrektur von Daten | Beschreibung des Geschäftsprozesses der Fahrspurerhebung und Abrechnung der Mautbeträge gegenüber dem Nutzer. Hier sind insbesondere eventuell vorhandene Prozessschritte darzustellen, im Rahmen derer Fahrspurdaten, Mautbuchungsnachweise oder sonstige Abrechnungsdaten manuell bearbeitet werden. Im Prozess sollte berücksichtigt sein, dass der Auslöser einer solchen Korrektur auch der Mauterheber sein kann und dass im Prozess dahingehend unterschieden werden muss, ob die sich aus den Daten ergebenden Mautbeträge bereits an den Mauterheber ausgekehrt wurden oder nicht. Bei der Beschreibung sind die Vorgaben des Mauterhebers gemäß des Prozessdokuments „Information für EETS-Anbieter – MED Vergutschriftungsprozess“ zu berücksichtigen. Darstellung der Maßnahmen und Methoden, die zur Verhinderung von Missbrauch vorgesehen sind (z.B. Logging, lückenlose Dokumentation). (Vorlage Sicherheitskonzept) |

| technisch-organisatorische Vorgaben | ||

| 14 | Kompatibilität der EETS-Teilsysteme | Funktionale Beschreibung der vom EETS-Anbieter eingesetzten mautrelevanten IT-Komponenten sowie deren Schnittstellen und Hauptdatenflüsse zum/vom Mauterheber (High-Level-Systemdokumentation). Beschreibung aller Geschäftsprozesse und Erläuterung der geplanten Umsetzung der Schnittstellen „Bordgerät – straßenseitiges Kontrollequipment“, „Sperrliste“, „Nutzerlisten“, „Fahrspurdaten“, „Mautbuchungsnachweise“, „Tagesbericht“, Report „Information zu Auffälligkeiten bei Bordgeräten“ sowie der „übergreifenden Aspekte Anbindung MED“ und der „übergreifenden Aspekte Anbindung BALM“ im System des EETS-Anbieters (siehe Schnittstellenspezifikationen). IT-Serviceprozesse des EETS-Anbieters, die eine Verbindung zum Mauterheber haben, insbesondere in Hinblick auf die Art und Weise der Interaktion zwischen EETS-Anbieter und Mauterheber. |

| 15 | Beeinflussung des nationalen Mautsystems | Beschreibung der Berührungspunkte zwischen dem System des EETS-Anbieters und dem Mautsystem des nationalen Betreibers (Kontrolle, Mauterhebungsdienst), und mit Hilfe welcher Maßnahmen eine negative Beeinflussung ausgeschlossen wird. |

| 16 | Funktionen des EETS-Teilsystems | Funktionale Beschreibung der vom EETS-Anbieter eingesetzten mautrelevanten IT-Komponenten (High-Level-Systemdokumentation). Beschreibung der Geschäftsprozesse in den Bereichen Fahrspurerhebung und Mautabrechnung sowie Prozesse zur Unterstützung der Kontrolle und Überwachung des Mauterhebers. Beschreibung der IT-Serviceprozesse des EETS-Anbieters. Erläuterung der geplanten Umsetzung der Schnittstellen „Bordgerät – straßenseitiges Kontrollequipment“, „Sperrliste“, „Nutzerlisten“, „Fahrspurdaten“, „Mautbuchungsnachweise“, „Tagesbericht“, Report „Information zu Auffälligkeiten bei Bordgeräten“ sowie der „übergreifenden Aspekte Anbindung MED“ und der „übergreifenden Aspekte Anbindung BALM“ im System des EETS-Anbieters (siehe Schnittstellenspezifikationen). |

| 17 | Zeitbasis | Erläuterung der Verwendung der Zeitbasis in den Komponenten des EETS-Anbieter-Teilsystems und Beschreibung des Prozesses zur Zeitsynchronisation. |

| 18 | Schnittstellen | Funktionale Beschreibung der vom EETS-Anbieter geplanten Schnittstellen und Hauptdatenflüsse zum/vom Mauterheber (High-Level-Systemdokumentation). Beschreibung aller Geschäftsprozesse des EETS-Anbieters, die eine Verbindung zum Mauterheber haben, insbesondere in Hinblick auf die Art und Weise der Interaktion zwischen EETS-Anbieter und Mauterheber. Erläuterung der geplanten Umsetzung der Schnittstellen, insbesondere „Bordgerät – straßenseitiges Kontrollequipment“, „Sperrliste“, „Nutzerlisten“, „Fahrspurdaten“, „Mautbuchungsnachweise“, „Tagesbericht“, Report „Information zu Auffälligkeiten bei Bordgeräten“ sowie der „übergreifenden Aspekte Anbindung MED“ und der „übergreifenden Aspekte Anbindung BALM“ im System des EETS-Anbieters (siehe Schnittstellenspezifikationen). |

| 19 | Sperrliste | Beschreibung des Geschäftsprozesses der Sperrung von Bordgeräten. Hier sind insbesondere auch technische Sonderfälle darzustellen, wie z. B. technische Defekte des Bordgeräts, gestörte Kommunikation über Mobilfunk. |

| 20 | Nutzerliste | Beschreibung des Geschäftsprozesses, in dem Anfragen des Mauterhebers bezüglich Adress- und Fahrzeugdaten zu Ahndungszwecken behandelt werden, insbesondere hinsichtlich der Verfügbarkeit und Übermittlung der in Dokument 4.3.3 der Gebietsvorgaben, Schnittstellen 002b und 002c geforderten Informationen. Erläuterung der geplanten Umsetzung der Schnittstellen SST 002b/c „Adress- und Fahrzeugdaten und weitere Fahrzeuge eines EETS-Nutzers“ im System des EETS-Anbieters (siehe Dokument 4.3.3 − Spezifikation der Schnittstelle SST 002 – Nutzerlisten). Prüfung, wie entsprechende Meldungen über SST009 zu fehlenden Nutzerlisteneinträgen vom EETS-Anbieter berücksichtigt werden |

| 21 | Trustobjects | Beschreibung des Geschäftsprozesses des Austauschs der sicherheitsrelevanten Objekte zwischen EETS-Anbieter und Mauterheber. Erläuterung der geplanten Umsetzung der Schnittstelle 004 „Trustobjects“ im System des EETS-Anbieters (siehe Dokument 4.3.11 – Spezifikation der Schnittstelle SST 004 – Trustobjects). Prüfung, wie der Austausch sicherheitsrelevanter Daten für die Anbindung an den Mauterhebungsdienst mit dem nationalen Mautbetreiber vorgesehen wird. |

| 22 | Positionsdaten und Merkmale der Fahrzeugklassifizierung | Beschreibung des Geschäftsprozesses der Übermittlung der Positionsdaten und Merkmalen der Fahrzeugklassifizierung an den Mauterheber. Erläuterung der geplanten Umsetzung der Schnittstelle 005 „Fahrspuren“ im System des EETS-Anbieters (siehe Dokument 4.3.14, Spezifikation der Schnittstelle zum EETS-Anbieter SST 005 –Fahrspurdaten). Beschreibung der Prozessschritte der Erzeugung und Verarbeitung von Positionsdaten zu Fahrspuren durch die On-Board-Units des EETS-Anbieters bis zur Übermittlung der Fahrspuren an den Mauterheber über SST005. Dabei ist mindestens auf folgende Aspekte einzugehen:

|

| 23 | Mautbuchungsnachweise | Beschreibung des Geschäftsprozesses der Entgegennahme und Verarbeitung der Mautbuchungsnachweise vom Mauterheber. Erläuterung der geplanten Umsetzung der Schnittstelle 007R „Mautbuchungsnachweise“ im System des EETS-Anbieters (siehe Dokument 4.3.15, Spezifikation der Schnittstelle zum EETS-Anbieter SST 007R – Mautbuchungsnachweise). Angabe zum Format der gewünschten Übermittlung der tarifierten Abschnitte (nur IDs aus den Mautbasisdaten oder zusätzlich Texte) Angabe zu den gewünschten Regeln zur Zwangsbeendigung von Fahrten |

| 24 | Tagesbericht | Beschreibung des Geschäftsprozesses der Übermittlung des Tagesberichts. Erläuterung der geplanten Umsetzung der Schnittstelle 008 „Tagesbericht“ im System des EETS-Anbieters (siehe Dokument 4.3.6, Spezifikation der Schnittstelle zum EETS-Anbieter SST 008 − Tagesbericht). Prüfung ob zusätzlich vorgesehen ist, dass der EETS-Anbieter dem Mauterheber werktäglich bis spätestens 15.00 Uhr MEZ/MESZ eine E-Mail mit dem an den Mauterheber an diesem Werktag tatsächlich ausgekehrten Mauteinnahmen (Ist-Auskehrbetrag) übermittelt. |

| 25 | nicht ausgekehrte Mautbuchungsnachweise | Beschreibung des Geschäftsprozesses der Entgegennahme der Zahlungsaufforderungen des Mauterhebers wegen nachweislich nicht ausgekehrter Mautbuchungsnachweise sowie der EETS-Anbieter internen Weiterverarbeitung. |

| 26 | nicht einbringliche Nacherhebungen | Beschreibung des Geschäftsprozesses der Entgegennahme der Zahlungsaufforderungen des Mauterhebers wegen nicht einbringlicher Nacherhebungen sowie der EETS-Anbieter internen Weiterverarbeitung. |

| 27 | Mautbasisdaten | Sofern der EETS-Anbieter von der Möglichkeit Gebrauch machen will eine technische Schnittstelle zur Entgegennahme von Mautbasisdaten vorzuhalten: Beschreibung des Geschäftsprozesses der Entgegennahme der Mautbasisdaten und Beschreibung des Geschäftsprozesses des Mautbasisdatenmanagements, inklusive Entgegennahme und Verarbeitung der Mautbasisdaten des Mauterhebers im Teilsystem des EETS-Anbieters. Prüfung, ob diese Schnittstelle die Vorgaben der Schnittstelle 003 des Mauterhebers berücksichtigt |

| 28 | Überwachungsreports | Beschreibung des Geschäftsprozesses der Erfassung von Überwachungsdaten, inklusive Erstellung des geforderten Überwachungsreports. Vorlage eines beispielhaften Entwurfs eines Überwachungsreports in den vom Mauterheber geforderten Bereichen (siehe Vorgaben zu SST 013 – „Überwachungsreports“). |

| 29 | DSRC-Daten | Beschreibung des Geschäftsprozesses der Übermittlung der DSRC-Daten. Erläuterung der geplanten Umsetzung der Schnittstelle SST 301 „Fahrzeuggerät des EETS-Anbieters und straßenseitigem Kontrollequipment des Mauterhebers“ im System des EETS-Anbieters (siehe Dokument 4.3.1 − Spezifikation der DSRC-Schnittstelle zwischen einem Bordgerät und der straßenseitigen Ausrüstung im Mautgebiet BFStrMG) inklusive Angabe der unterstützten Versionen der SST 301 |

| 30 | Gebührenklassen | Beschreibung der Geschäftsprozesse der Nutzerregistrierung, Fahrzeugregistrierung, Deklaration am Fahrzeuggerät vor Fahrtbeginn. Beschreibung des Geschäftsprozesses der Fahrspurerhebung, insbesondere hinsichtlich der Zuordnung der statischen, gebührenrelevanten Parameter zur jeweiligen Fahrspur (z.B. dezentral durch das Bordgerät oder durch das Zentralsystem des EETS-Anbieters) Beschreibung der Möglichkeiten zur Nutzerinteraktion (HMI) der OBU (Benutzerhandbuch der OBU, Informationsmaterial für Nutzer). |

| 31 | Nicht-mautpflichtige Befahrungen | Beschreibung der Geschäftsprozesse der Fahrspurerhebung und Mautbefreiung. Prüfung des Verfahrens zur Unterscheidung von mautpflichtigen und nichtmautpflichtigen Fahrzeugen, auch unter Berücksichtigung der Behandlung von Ausnahmen von der regulären Gebührenpflicht und der sich daraus ergebenden Folge, keine Fahrspurdaten über die Schnittstelle 005 an den Mauterheber zu übermitteln |

| 32 | Gebietsvorgabe ist entfallen | |

| 33 | Zuordnung der Mauterhebung | Beschreibung des Geschäftsprozesses der Fahrspurerhebung. Beschreibung des Geschäftsprozesses der Mauterhebung. Es muss deutlich werden an welcher Stelle im Prozess die Zusammenführung zwischen Kfz-Kennzeichen und der Fahrspur erfolgt und wie einer falschen Zuordnung vorgebeugt wird. |

| 34 | Zuordnung des Bordgeräts | Beschreibung der Geschäftsprozesse der Nutzerregistrierung, Fahrzeugregistrierung sowie der Prozesse zur Änderung von Nutzer- bzw. Fahrzeugdaten. Beschreibung der Geschäftsprozesse der Fahrzeuggeräteinstallation und Inbetriebnahme, insbesondere für das Szenario, dass der Nutzer vorher bereits ein Fahrzeuggerät des EETS-Anbieters verwendet hat (OBU-Tausch). Prüfung der Unterstützung der folgenden Prozesse im Teilsystem des EETS-Anbieters inklusive Sicherstellung der Einhaltung der Gebietsvorgabe und Auswirkungen auf die Übermittlung von Nutzerlisten gemäß Gebietsvorgabe 20:

|

| 35 | Funktionsfähigkeit der Bordgeräte | Beschreibung des Geschäftsprozesses/ IT-Serviceprozesses des Systemmonitorings/-überwachung mit Fokus auf Monitoring der Fahrzeuggeräte. Beschreibung des Geschäftsprozesses des Remote-Device-Management der Fahrzeuggeräteflotte. Beschreibung des bei Auftreten von HW-Defekten an Fahrzeuggeräten (z.B. Überprüfung, Austausch, Reparatur, Neukonfiguration) ablaufenden Geschäftsprozesses. |

| 36 | Erhebungsbereitschaft des Bordgeräts | Beschreibung des Geschäftsprozesses/ IT-Serviceprozesses des Systemmonitorings/-überwachung mit Fokus auf Monitoring der Fahrzeuggeräte. Beschreibung der Anzeige- und Ausgabemöglichkeiten der Nutzerschnittstelle (HMI) der OBU bzw. der Applikation eines mit der OBU verbundenen Mobilgerätes (Benutzerhandbuch der OBU.) |

| 37 | Benutzerschnittstelle der Bordgeräte | Beschreibung der Möglichkeiten zur Nutzerinteraktion (HMI) der OBU (Benutzerhandbuch der OBU, Informationsmaterial für Nutzer). |

| 38 | Sicherstellung korrekter Mauterhebung | Beschreibung der IT-Serviceprozesse in den Bereichen Systemmonitoring/-überwachung, Backup sowie Desaster/Recovery. Beschreibung der Maßnahmen zur Minimierung der Eintrittswahrscheinlichkeit bzw. Maßnahmen zur Reduktion der Auswirkungen von Systemausfällen oder -störungen, insbesondere hinsichtlich der Sicherstellung der vollständigen Abrechnung und Auskehr der Mautbeträge (Risikomanagementplan). |

| 39 | Anpassungen des EETS-Teilsystems | Beschreibung des Vorgehens zur Umsetzung der genannten Veränderungen und Erweiterungen durch den EETS-Anbieter insbesondere hinsichtlich der durchzuführenden Phasen und der zu veranschlagenden Dauer. (Systemweiterentwicklungskonzept) |

| 40 | Gebietsvorgabe ist entfallen | |

| 41 | Unterstützung der Kontrollprozesse | Beschreibung der Geschäftsprozesse der Nutzerregistrierung, Fahrzeugregistrierung und Änderungen der Angaben, insbesondere hinsichtlich der dabei erfassten Nutzer- und Fahrzeugdaten sowie deren Qualitätssicherung. Beschreibung der Geschäftsprozesse, die der EETS-Anbieter bezüglich der Befreiung einzelner Nutzer von der Mautpflicht vorsieht inklusive der vorgesehenen Maßnahmen zur Information der Nutzer über die Bestimmungen und Möglichkeiten der Mautbefreiung. Beschreibung des Geschäftsprozesses, in dem Anfragen des Mauterhebers bezüglich Adress- und Fahrzeugdaten zu Ahndungszwecken behandelt werden, insbesondere hinsichtlich der Verfügbarkeit und Übermittlung der in den Schnittstellen 002b und 002c geforderten Informationen. Beschreibung des Geschäftsprozesses der den Umgang mit Ansprüchen des Mauterhebers im Rahmen der Anbieterausfallhaftung beinhaltet. Erläuterung der geplanten Umsetzung der Schnittstelle SST 301 „Fahrzeuggerät des EETS-Anbieters und straßenseitigem Kontrollequipment des Mauterhebers“ im System des EETS-Anbieters (siehe Spezifikation der DSRC-Schnittstelle zwischen einem Bordgerät und der straßenseitigen Ausrüstung im Mautgebiet BFStrMG). Erläuterung der geplanten Umsetzung der Schnittstellen SST 002b/c „Adress- und Fahrzeugdaten bzw. weitere Fahrzeuge eines EETS-Nutzers“ im System des EETS-Anbieters (siehe Spezifikation der Schnittstelle SST 002 – Nutzerlisten). |

| 42 | Datenübermittlung für Kontrollzwecke | Erläuterung der geplanten Umsetzung der Schnittstelle SST 301 „Fahrzeuggerät des EETS-Anbieters und straßenseitigem Kontrollequipment des Mauterhebers“ im System des EETS-Anbieters (siehe Spezifikation der DSRC-Schnittstelle zwischen einem Bordgerät und der straßenseitigen Ausrüstung im Mautgebiet BFStrMG). Erläuterung der geplanten Umsetzung der Schnittstellen SST 002b/c „Adress- und Fahrzeugdaten und weitere Fahrzeuge eines EETS-Nutzers“ im System des EETS-Anbieters (siehe Spezifikation der Schnittstelle SST 002 –„Nutzerlisten“). Darstellung der Maßnahmen und Methoden zur Erkennung und Verhinderung von Manipulation am Fahrzeuggerät. (Vorlage Sicherheitskonzept) |

| 43 | Ermöglichung der Kontrolle | Erläuterung der geplanten Umsetzung der Schnittstelle SST 301 „Fahrzeuggerät des EETS-Anbieters und straßenseitigem Kontrollequipment des Mauterhebers“ im System des EETS-Anbieters (siehe Spezifikation der DSRC-Schnittstelle zwischen einem Bordgerät und der straßenseitigen Ausrüstung im Mautgebiet BFStrMG). Beschreibung der Anzeige- und Ausgabemöglichkeiten der Nutzerschnittstelle (HMI) der OBU (Benutzerhandbuch der OBU). |

| 44 | Information über technische Probleme | Beschreibung der IT-Serviceprozesse im Bereich Systemmonitoring/-überwachung. Hier sind insbesondere die Aktivitäten darzustellen, im Rahmen derer der Mauterheber über Störungen und Ausfälle informiert wird. |

| 45 | Sicherheit - Gefahren für Menschen, Sachgüter und Umwelt | Beschreibung der technischen Daten der für den Einsatz vorgesehenen OBU, insbesondere hinsichtlich der vorhandenen Typenzulassungen (Benutzerhandbuch der OBU). Hinweis: Für die in Verkehr gebrachten Geräte sollte die Erfüllung der Gebietsvorgabe bereits durch die entsprechenden Konformitätsnachweise der Baumuster erbracht sein. |

| 46 | Verkehrssicherheit | Beschreibung gegebenenfalls notwendiger straßenseitiger Komponenten im System des EETS-Anbieters (High-Level-Systemdokumentation). Sofern straßenseitige Einrichtungen vorgesehen werden, ist zu beschreiben, wie Beeinträchtigungen der Funktionsfähigkeit von anderen Einrichtungen, Einschränkungen der Verkehrssicherheit sowie der Arbeiten zum Ausbau und Erhalt der Straßeninfrastruktur ausgeschlossen werden. |

| 47 | Einbauten in Fahrbahn | Schriftlicher Hinweis zur Kenntnisnahme und Akzeptanz der Vorgabe.Beschreibung gegebenenfalls notwendiger straßenseitiger Komponenten im System des EETS-Anbieters (High-Level-Systemdokumentation). |

| 48 | Kommunikation mit straßenseitigen Einrichtungen | Geeignete Nachweise der korrekten Funktion der DSRC-Schnittstelle, wie beispielsweise vorhandene Zertifizierungen, Testabschlussberichte und/oder Testprotokolle. |

| 49 | gebührenrelevante Parameter | Beschreibung des Geschäftsprozesses der Fahrzeugregistrierung sowie des Prozesses zur Änderung von Fahrzeugdaten insbesondere im Hinblick auf die vorgesehenen Schritte zur Prüfung und Validierung der vom Nutzer angegebenen Parameter (z.B. Abgleich mit Fahrzeugpapieren, Anfrage beim nationalen Fahrzeugregister). |

| 50 | Änderung von Parametern | Beschreibung der Möglichkeiten zur Nutzerinteraktion (HMI) der OBU und/oder der Applikation eines mit der OBU verbundenen Mobilgerätes (Benutzerhandbuch der OBU, Informationsmaterial für Nutzer). |

| 51 | Sicherung von Daten | Vorlage des Sicherheitskonzepts des EETS-Anbieters, welches die in den IT-Systemen und Schnittstellen verarbeiteten Daten sowie die umgesetzten Maßnahmen zur Sicherung von Vertraulichkeit, Integrität, Authentizität und Verfügbarkeit beschreibt. Vorlage des Datenschutzkonzepts und Prüfung ob Maßnahmen zum Schutz personenbeziehbarer Daten und Einhaltung der Datenschutzanforderungen der nationalen Gesetze sowie der Datenschutz-Grundverordnung und Richtlinie 2002/58/EG des Europäischen Parlaments und des Rates vom 12. Juli 2002 über die Verarbeitung personenbezogener Daten und den Schutz der Privatsphäre in der elektronischen Kommunikation (ABl. L 201 vom 31.7.2002, S. 37), die zuletzt durch die Richtlinie 2009/136/EG (ABl. L 337 vom 18.12.2009, S. 11, L 241 vom 10.9.2013, S. 9; L 162 vom 23.6.2017, S. 6) geändert worden ist, beim EETS-Anbieter umgesetzt |

| 52 | Missbrauchsschutz | Beschreibung der Möglichkeiten zur Identifikation von betrügerischen Eingriffen sowie der dann durchzuführenden Maßnahmen zur Verhinderung von negativen Auswirkungen. (Vorlage Sicherheitskonzept) |

| 53 | Überwachung interner Einrichtungen des EETS-Anbieters | Beschreibung der IT-Serviceprozesse in den Bereichen Systemmonitoring/-überwachung, Backup sowie Desaster/Recovery. Beschreibung der Maßnahmen zur Minimierung der Eintrittswahrscheinlichkeit und Maßnahmen zur Reduktion der Auswirkungen von Systemausfällen oder -störungen, insbesondere hinsichtlich der Sicherstellung der vollständigen Abrechnung und Auskehr der Mautbeträge. (Risikomanagementplan) |

| 54 | Qualitätsparameter | Schriftlicher Hinweis zur Kenntnisnahme und Akzeptanz der Vorgabe. Beschreibung der technischen Prozesse und Geschäftsprozesse zur Umsetzung und Erfüllung der Qualitätsanforderungen. |

| 55 | System zur Qualitätsmessung | Beschreibung des Systems, das der EETS-Anbieter zur Messung und Überwachung der Qualität seines Systems und seiner Prozesse unterhält. (High-Level Systemdokumentation) Beschreibung der Maßnahmen zur Minimierung der Eintrittswahrscheinlichkeit und Reduktion der Auswirkungen von Qualitätsverschlechterungen. Beschreibung der Maßnahmen, die bei festgestellter Verschlechterung ergriffen werden, um die Qualität wiederherzustellen. (Risikomanagementplan) |

| 56 | Information zu Auffälligkeiten bei Bordgeräten | Beschreibung des Geschäftsprozesses, in dem die Entgegennahme und Verarbeitung der vom Mauterheber über die SST 009 an den EETS-Anbieter gesendeten Informationen zu Auffälligkeiten bei Bordgeräten vorgesehen wird. Beschreibung der Maßnahmen, die der EETS-Anbieter basierend auf den über SST 009 empfangenen Informationen zur Qualitätsüberwachung und Systemoptimierung ergreift. |

| Tabelle 2: Schwerpunkte bei der Prüfung der Dokumentation |

Der Mauterheber fasst die Ergebnisse der Dokumentenprüfung in einem Prüfbericht zusammen. In dem Prüfbericht ist für jede Vorgabe vermerkt, ob basierend auf der vom EETS-Anbieter vorgelegten Dokumentation von einer Erfüllung der Vorgabe ausgegangen werden kann.

3.3 Quality Gate - QG1

Für das Bestehen des ersten Prüfblocks „Dokumentationsprüfung“ gelten die in Abschnitt 2.8 genannten Kriterien.

4 Schnittstellenprüfung und Kompatibilitätstests (Prüfblock 2 - Phase 1)

4.1 Prüfgegenstand und Ziel

Im Rahmen der Schnittstellenprüfung, die in Phase 1 durchgeführt wird, erfolgt die Überprüfung der grundlegenden Funktionalität des Teilsystems des EETS-Anbieters mit dem EETS-Teilsystem des Mauterhebers, bestehend aus:

- 1.

- der Feststellung des robusten, korrekten und vollständigen Datenaustausches über alle für die Phase 1 relevanten Schnittstellen des Teilsystems des EETS-Anbieters und des EETS-Teilsystems des Mauterhebers (siehe Tabelle 3) und

- 2.

- dem Nachweis einfacher funktionaler Abläufe im Teilsystem des EETS-Anbieters.

Die Kompatibilitätstests, die ebenfalls in der Phase 1 durchgeführt werden, umfassen Prüfungen mit den Bordgeräten des EETS-Anbieters und Prüfungen der Schnittstellen und funktionalen Abläufe zwischen dem Teilsystem des EETS-Anbieters zum Mauterhebungsdienst. Die Kompatibilitätstests umfassen zwei Schwerpunkte:

- 1.

- Nachweis der Kompatibilität der Bordgeräte des EETS-Anbieters zu den Kontrolleinrichtungen des deutschen Mautsystems (Kontrollsäule, Kontrollbrücke, Kontrollfahrzeug einschließlich der Handgeräte) und Funktionsfähigkeit der DSRC-Kommunikation (DSRC-Kompatibilitätstests)

- 2.

- Nachweis der Kompatibilität zum Mauterhebungsdienst (MED) in Bezug auf die Schnittstellen zwischen dem Teilsystem des EETS-Anbieters und dem MED sowie in Bezug auf die Erfüllung der Anforderungen an die Ortung durch die Bordgeräte des EETS-Anbieters (MED-Kompatibilitätstests).

Die Kompatibilitätstests werden durch den nationalen Mautbetreiber im Auftrag des Mauterhebers geplant und durchgeführt.

Voraussetzung für die Aufnahme der Phase 1 ist das Bestehen des Quality Gates 1 gemäß Abschnitt 3.3 und die Verfügbarkeit der für den Schnittstellentest und die Kompatibilitätstests benötigten Ressourcen.

Der erfolgreiche Abschluss der Phase 1 ist Voraussetzung für den Beginn des Probebetriebs (Phase 2).

Nach Abschluss der Schnittstellenprüfung und der Kompatibilitätstests hat der EETS-Anbieter am Ende der Phase 1 die Möglichkeit, eigene Fahrtests mit eigenen Fahrzeugen durchzuführen, sofern diese in seine Prüfplanung integriert und terminlich und inhaltlich vom Mauterheber freigegeben wurden. Die Fahrtests sollen dem EETS-Anbieter dazu dienen, eigene Abläufe und Prüfschwerpunkte und -aspekte zu testen, die für sein Teilsystem relevant sind. Der Mauterheber wird dem EETS-Anbieter für die Durchführung der EA-Fahrtests eine Mitnutzung der für die MED-Kompatibilitätstests eingerichteten Systemumgebung ermöglichen.

4.2 Prüforganisation, -umgebung und Rahmenbedingungen

Der EETS-Anbieter benennt die verantwortlichen Ansprechpartner für die Durchführung, Begleitung und Koordinierung der Prüfaktivitäten. Der Mauterheber benennt seinerseits entsprechende Ansprechpartner für die Schnittstellenprüfung und die Kompatibilitätstests. Mauterheber und EETS-Anbieter sorgen dafür, dass die jeweils genannten Verantwortlichen für den gesamten Zeitraum der Phase 1 zur Verfügung stehen.

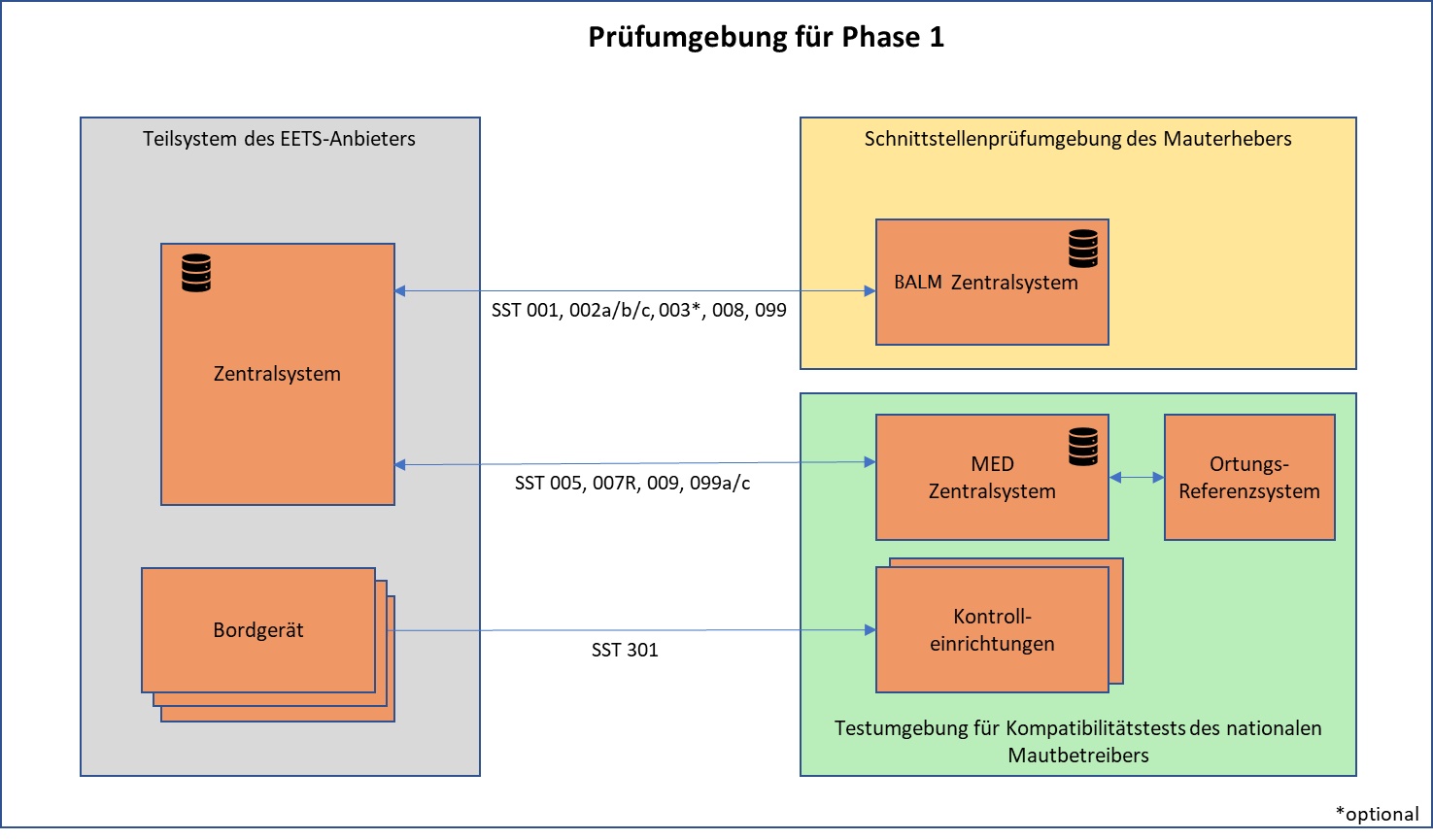

Die in der Phase 1 verwendete Prüfumgebung besteht seitens des Mauterhebers aus der Testumgebung des BALM Zentralsystem und aus der Testumgebung des nationalen Mautbetreibers. Seitens des EETS-Anbieters besteht sie aus einem wirkbetriebsnahen Erprobungssystem oder seinem Wirkbetriebssystem.

Die Systeme sind über die technischen Schnittstellen gekoppelt.

Die folgende Abbildung veranschaulicht die verwendete Prüfumgebung:

|

| Abbildung 2: Testumgebung Phase 1 |

- 1.

- Die Testumgebung des Mauterhebers repräsentiert das EETS-Teilsystem des Mauterhebers, und umfasst die Schnittstellenprüfumgebung des Mauterhebers und die Testumgebung für die Kompatibilitätstests des nationalen Betreibers.

- 2.

- Die Schnittstellenprüfumgebung des Mauterhebers umfasst die folgenden wirksystem-identischen Schnittstellen vom EETS-Teilsystem des Mauterhebers zum Teilsystem des EETS-Anbieters:

- •

- Schnittstelle 001 „Blocklist/Sperrliste“

- •

- Schnittstelle 002 „Nutzerlisten“

- •

- Schnittstelle 003 „Mautbasisdaten“ –Tests dieser Schnittstelle erfolgen nur im Fall, dass der EETS-Anbieter eine Übertragung von Mautbasisdaten über die Schnittstelle implementiert hat

- •

- Schnittstelle 008 „Tagesberichte“

- •

- Schnittstelle 099 „Acknowledgement/Quittungen“

- 3.

- Die Testumgebung für die Kompatibilitätstests umfasst:

- •

- Schnittstelle 301 „DSRC-Kontrolldaten“

- •

- Technische Komponenten zur Prüfung der Kompatibilität der Bordgeräte des EETS-Anbieters mit den Kontrolleinrichtungen des nationalen Mautbetreibers (Laborkomponente, Kontrolleinrichtungen)

- •

- Schnittstelle 005 „Fahrspurdaten“

- •

- Schnittstelle 007R „Mautbuchungsnachweise“

- •

- Schnittstelle 009 Report „Information zu Auffälligkeiten bei Bordgeräten“

- •

- Schnittstelle 099a/c „Acknowledgement/Quittungen“

- •

- Technische Komponenten des Mauterhebungsdienstes

- •

- Ortungsreferenzsystem des nationalen Mautbetreibers zur Auswertung der MED-Kompatibilitätstests

- 4.

- Das Teilsystem des EETS-Anbieters muss die folgenden Randbedingungen erfüllen:

- •

- Eingriffe in die Software des Teilsystems des EETS-Anbieters sind nach Absprache mit dem Mauterheber zur Behebung von Fehlern zulässig. Weiterhin müssen in Abstimmung mit dem Mauterheber die nach einer Fehlerbehebung erneut zu durchlaufenden Prüffälle festgelegt werden.

- •

- Die Anpassung der Konfiguration ist in Abstimmung mit dem Mauterheber zulässig.

- •

- Es kommen die für den Wirkbetrieb bestimmten Bordgeräte des EETS-Anbieters zum Einsatz.

- •

- Der EETS-Anbieter muss sicherstellen, dass ausschließlich Daten zur Testumgebung des Mauterhebers gesendet werden, die im Rahmen der Prüfungen erzeugt werden.

- 5.

- Die im Rahmen der Phase 1 zwischen EETS-Anbieter und Mauterheber ausgetauschten Schlüssel unterliegen auf Seite des Mauterhebers keinem besonderen Schutzbedürfnis.

Die Durchführung der Prüfungen erfolgt unter Verwendung der folgenden Ausrüstung. Die hier genannten Verantwortlichkeiten gelten in Ergänzung zu den in Kapitel 2.4 genannten Verantwortlichkeiten speziell für diese Prüfphase.

| Ausrüstung | Verantwortlich |

| Bereitstellung der für die Durchführung der Kontrolle notwendigen Einrichtungen | Nationaler Mautbetreiber i.A. des Mauterhebers |

| Bereitstellung, Betrieb und Administration der Schnittstellenprüfumgebung | Mauterheber |

| Bereitstellung, Betrieb und Administration der Testumgebung für die Kompatibilitätstests | Nationaler Mautbetreiber i.A. des Mauterhebers und Mauterheber |

| Bereitstellung, Betrieb und Administration des Ortungsreferenzsystems für die Kompatibilitätstests | Nationaler Mautbetreiber i.A. des Mauterhebers |

| Bereitstellung und Betrieb von Fahrzeugen für die Kompatibilitätstests, in die die Bordgeräte des EETS-Anbieters verbaut werden | Nationaler Mautbetreiber i.A. des Mauterhebers |

| betriebsbereites Zentralsystem im wirkbetriebsnahen Erprobungssystem oder im Wirkbetriebssystem des EETS-Anbieter | EETS-Anbieter |

| Bordgeräte in ausreichender Zahl samt notwendigem Zubehör (z.B. Verkabelung, Befestigungsmaterial) | EETS-Anbieter |

Tabelle 2: Verantwortlichkeit für die Ausrüstung der Prüfumgebung

Die Prüfungen der Phase 1 erfolgen unter folgenden Prüfbedingungen:

- 1.

- Fahrtests unter realen Verkehrsbedingungen auf öffentlichen Straßen

- 2.

- Betrachtung des Teilsystems des EETS-Anbieters inklusive der Bordgeräte als Blackbox, d.h. die Betrachtung erfolgt anhand des Verhaltens an den Schnittstellen zwischen EETS-Anbieter und Mauterheber

- 3.

- keine Durchführung von Last- oder Performancetests in dieser Phase

- 1.

- korrekter und vollständiger Datenaustausch an den zentralseitigen Schnittstellen zum Mauterheber und an den DSRC-Empfangseinheiten des Mauterhebers

- 2.

- Kompatibilität des Teilsystems des EETS-Anbieters mit dem EETS-Teilsystem des Mauterhebers

- 3.

- Einhaltung der Vorgaben an die Ortungsqualität der Bordgeräte für den Mauterhebungsdienst und die Vorgaben an die Kompatibilität der Bordgeräte zu den Kontrolleinrichtungen des Mauterhebers

- 4.

- ergänzende Negativtests in Form von Stichproben zum Nachweis der Robustheit des Teilsystems des EETS-Anbieters gegenüber vom Regelfall abweichendem Verhalten des EETS-Teilsystems des Mauterhebers

4.3 Vorgehensweise und Dokumentation

4.3.1 Schnittstellenprüfung

Die im Rahmen der Schnittstellenprüfung durchzuführenden Prüffälle sind im Prüfkatalog Anlage [1] dokumentiert. Die Prüffälle werden durch eine Prüfspezifikation konkretisiert, die vom Mauterheber erstellt und dem EETS-Anbieter im Vorfeld der Durchführung der Schnittstellenprüfung bereitgestellt wird.

Die Prüffälle der Schnittstellenprüfung müssen vom EETS-Anbieter gemäß der abgestimmten Prüfplanung durchgeführt und dokumentiert werden. Sofern der EETS-Anbieter andere Dienste unter Verwendung seiner Bordgeräte vorsieht, sind diese Dienste bei der Durchführung der Prüffälle, wie im realen Betrieb zu erwarten, parallel zu betreiben.

Die Prüffälle werden gemäß ihrer Beschreibung in der Prüfspezifikation durchgeführt. In der Prüfspezifikation sind die durchzuführenden Schritte detailliert beschrieben. Die bei der Durchführung über die Schnittstellen vom Teilsystem des EETS-Anbieters zur Testumgebung übertragenen Daten werden in der Testumgebung aufgezeichnet. Für alle Prüfschritte und Prüffälle ist ein erwartetes Ergebnis definiert, das als Referenz für die Auswertung verwendet wird.

Im Rahmen der Schnittstellenprüfung ist der EETS-Anbieter für die Durchführung aller Prüfaktivitäten und damit auch für die Dokumentation der Prüfergebnisse in Form von Prüfprotokollen und des Abschlussberichts verantwortlich. Der EETS-Anbieter muss sich die notwendigen Informationen, die zur Dokumentation der Prüfergebnisse der Schnittstellenprüfung notwendig sind, aus seinem Teilsystem und dem Teilsystem des Mauterhebers (Testumgebung) beschaffen.

4.3.2 Kompatibilitätstests

Die im Rahmen der Kompatibilitätstests durchzuführenden Prüffälle sind im Prüfkatalog Kompatibilitätstests Anlage [2] und [3] dokumentiert. Die im Prüfkatalog aufgelisteten Prüffälle werden durch Prüfspezifikationen konkretisiert, die vom nationalen Mautbetreiber im Auftrag des Mauterhebers erstellt und dem EETS-Anbieter im Vorfeld der Durchführung der Kompatibilitätstests bereitgestellt werden.

Die Kompatibilitätstests werden vom nationalen Mautbetreiber durchgeführt und bestehen aus zwei Prüfbereichen:

- 1)

- DSRC-Kompatibilitätstests der Bordgeräte des EETS-Anbieters mit den Kontrolleinrichtungen und Einhaltung der Vorgaben der SST 301. Im Rahmen dieses Bereichs werden betriebliche und fachliche Funktionsprüfungen mit den Bordgeräten des EETS-Anbieters durchgeführt. Diese Prüfungen finden teilweise in einem Testlabor und teilweise im Rahmen echter Befahrungen des mautpflichtigen Netzes statt.

- 2)

- MED-Kompatibilitätstests des Teilsystems des EETS-Anbieters mit dem Mauterhebungsdienst. Im Rahmen der MED-Kompatibilitätstests wird einerseits die korrekte Umsetzung und Kompatibilität der Schnittstellen geprüft, die zwischen dem Zentralsystem des EETS-Anbieters und dem Zentralsystem des Mauterhebungsdienstes existieren. Weiterhin wird im Rahmen der MED-Kompatibilitätstests die Einhaltung der Anforderungen an die Ortungsgenauigkeit durch die Bordgeräte des EETS-Anbieters geprüft.

Die Prüffälle der Kompatibilitätstests werden vom nationalen Mautbetreiber im Auftrag des Mauterhebers gemäß der abgestimmten Prüfplanung durchgeführt und dokumentiert. Für alle Prüfschritte und Prüffälle der Kompatibilitätstests ist ein erwartetes Ergebnis definiert, das als Referenz für die Auswertung verwendet wird. Im Rahmen der Kompatibilitätstests ist der nationale Mautbetreiber im Auftrag des Mauterhebers für die Durchführung aller Prüfaktivitäten und damit auch für die Dokumentation der Prüfergebnisse in Form von Prüfprotokollen und des Abschlussberichts verantwortlich.

Während der Durchführung der MED-Kompatibilitätstests muss der EETS-Anbieter dem nationalen Mautbetreiber einen wöchentlichen Bericht über den Erhebungsstatus der eingesetzten Bordgeräte übermitteln. Der Bericht muss jeweils für die Vorwoche eine tabellarische Übersicht mit den Zeiträumen enthalten, in denen sich die verwendeten Bordgeräte im Erhebungsstatus „nicht erhebungsbereit“ befanden.

4.4 Übersicht über die Prüfszenarien

4.4.1 Schnittstellenprüfung

Für die Schnittstellenprüfung - Phase 1 definiert der Mauterheber Prüffälle für durchzuführende Prüfungen.

Die Prüffälle des Mauterhebers sind in folgenden Szenarien gruppiert:

| Prüfszenario | Bezeichnung | Schwerpunkt der Prüfung |

| P1-SSP-001 | Austausch von sicherheitsrelevanten Objekten (SST 004) | korrekter Austausch und Verwendung sicherheitsrelevanter Objekte |

| P1-SSP-002 | technische Prüfung der Schnittstellen zwischen BALM Zentralsystem und EETS-Anbieter (SST 001, SST 002, SST 008, SST 099) | korrekter Kommunikationsablauf |

| P1-SSP-003 | Verwalten der Nutzerliste (Userlist SST 002a) | Vollständigkeit und fachliche Korrektheit der Fahrzeug- und Bordgerätedaten |

| P1-SSP-004 | Verwalten der Blocklist/Sperrliste (SST 001) | Vollständigkeit und fachliche Korrektheit der Blocklist/Sperrliste |

| P1-SSP-005 | Verwalten von Nutzeradress- und Fahrzeugdaten (SST 002b) | Vollständigkeit und fachliche Korrektheit der Nutzeradress- und Fahrzeugdaten |

| P1-SSP-006 | Verwalten der Fahrzeugliste von EETS-Nutzern (SST 002c) | Vollständigkeit und fachliche Korrektheit der Fahrzeugliste von EETS-Nutzern |

| P1-SSP-007 | Erzeugung von Tagesberichten (SST 008) | fachliche Korrektheit der Tagesberichte |

| P1-SSP-008 (optional) | Übertragung der Mautbasisdaten (SST 003) an den EETS-Anbieter | Technische Funktionsfähigkeit der Übermittlung der Mautbasisdaten an den EETS-Anbieter. Die Durchführung ist optional, in Abhängigkeit davon, ob der EETS-Anbieter die Umsetzung der Schnittstelle beabsichtigt. |

Tabelle 3: Liste der Prüfszenarien für Phase 1 – Schnittstellenprüfung

Im Prüfkatalog „Schnittstellenprüfung“ Anlage [1] finden sich die relevanten Informationen und Definitionen zu den in den oben aufgeführten Prüfszenarien gruppierten Prüffällen.

4.4.2 Kompatibilitätstests

Für die Kompatibilitätstests - Phase 1 definiert der nationale Mautbetreiber im Auftrag des Mauterhebers Prüffälle für die durchzuführenden Prüfungen, die in folgende Szenarien gruppiert sind:

| Prüfszenario | Bezeichnung | Schwerpunkt der Prüfung |

| DSRC - Kompatibilitätstests | ||

| P1-KTD-001 | Betriebliche DSRC-Kompatibilitätstests der SST 301 – DSRC-Kommunikation | Einhaltung der betrieblichen und technischen Vorgaben der DSRC-Kommunikation |

| P1-KTD-002 | Fachliche DSRC-Kompatibilitätstests der SST 301 – DSRC-Kommunikation | Korrekte fachliche Belegung der Informationen und Attribute der DSRC-Kommunikation |

| MED - Kompatibilitätstests | ||

| P1-KTM-001 | Ortungstests der Bordgeräte | Prüfung der Einhaltung der Anforderungen an die Ortungsqualität |

| P1-KTM-002 | Erhebungstest unter Alltagsbedingungen | Empfang und fachliche Korrektheit der Fahrspuren, Übermittlung von Mautbuchungsnachweisen, Übermittlung Auffälligkeiten bei Bordgeräten |

Tabelle 4: Liste der Prüfszenarien für Phase 1 – Kompatibilitätstests

In den Prüfkatalogen „Kompatibilitätstests“ Anlage [2] und [3] finden sich die relevanten Informationen und Definitionen zu den in den oben aufgeführten Prüfszenarien gruppierten Prüffällen.

4.5 Quality Gate - QG 2

Für das Bestehen der Phase 1 des Prüfblocks 2 und den Übergang in die nächste Prüfphase gelten die in Abschnitt 2.8 genannten Kriterien.

5 Probebetrieb (Prüfblock 2 - Phase 2)

5.1 Prüfgegenstand und Ziel

Im Rahmen des Probebetriebs (Phase 2) erfolgt eine Überprüfung des Teilsystems des EETS-Anbieters, für die der Mauterheber ein wirkbetriebsnahes Erprobungssystem und der EETS-Anbieter ein wirkbetriebsnahes Erprobungssystem oder sein Wirkbetriebssystem verwenden.

Voraussetzung für die Aufnahme der Phase 2 ist der in Abschnitt 4.5 beschriebene, erfolgreiche Abschluss der Phase 1 und die Verfügbarkeit der für den Probebetrieb benötigten Ressourcen.

Ziel des Probebetriebs ist die Überprüfung der Funktions- und Betriebsfähigkeit des Teilsystems des EETS-Anbieters in Hinblick auf die Erfüllung der Vorgaben des Mauterhebers. Ein weiteres Ziel ist die Sicherstellung, dass das Teilsystem des EETS-Anbieters das nationale deutsche Mautsystem und die Teilsysteme anderer EETS-Anbieter nicht negativ beeinflusst.

Im Rahmen des Probebetriebs werden Ende-zu-Ende Prozesse durchgeführt, wie sie auch im späteren Produktivbetrieb auftreten. Diese Prozesse umfassen technische und organisatorische Abläufe.

Der erfolgreiche Abschluss der Phase 2 ist Voraussetzung für den Eintritt in die dritte Prüfphase, den Pilotbetrieb.

5.2 Prüforganisation, -umgebung und Rahmenbedingungen

Der EETS-Anbieter benennt die verantwortlichen Ansprechpartner für die Durchführung und Koordinierung der Prüfaktivitäten. Der Mauterheber benennt seinerseits entsprechende Ansprechpartner für den Probebetrieb.

Mauterheber und EETS-Anbieter sorgen dafür, dass die jeweils genannten Verantwortlichen für den gesamten Probebetrieb zur Verfügung stehen.

Die Probebetriebsumgebung unterstützt alle für diese Prüfphase relevanten Verfahren und Prozesse des EETS-Anbieters und des Mauterhebers.

Der EETS-Anbieter stellt dazu sein wirkbetriebsnahes Erprobungssystem oder alternativ sein Wirkbetriebssystem zur Verfügung, welches über die technischen Schnittstellen an das wirkbetriebsnahe Erprobungssystem des Mauterhebers angebunden wird. Zu diesem Zweck werden zwischen EETS-Anbieter und Mauterheber sowie dem nationalen Mautbetreiber die notwendigen Systemzugangsschlüssel und weitere notwendige und sicherheitsrelevante Informationen ausgetauscht. Nach erfolgter Anbindung der Systeme wird die Funktionsfähigkeit der Probebetriebsumgebung verifiziert, erst dann können die Prüfungen beginnen.

Bordgeräte des EETS-Anbieters, die in den Kompatibilitätstests der Phase 1 eingesetzt wurden, sind im Vorfeld der Prüfaktivitäten des Probebetriebs zu deaktivieren.

Die Durchführung der Prüffälle des Probebetriebs auf Grundlage der vom Mauterheber bereitgestellten Prüfspezifikation erfolgt durch den EETS-Anbieter. Die Prüfungen werden unter anderem durch Fahrten auf ausgewählten Referenzstrecken durchgeführt, die sowohl Teile des mautpflichtigen und des nicht-mautpflichtigen Streckennetzes enthalten.

Die Referenzstrecken sind in den entsprechenden Prüffällen des Prüfszenarios P2-001 festgelegt und in der Prüfspezifikation dokumentiert, welche den Prüfkatalog „Probebetrieb“ Anlage [4] konkretisiert.

Für die Durchführung der Befahrungen der Referenzstrecken des mautpflichtigen Streckennetzes kann der EETS-Anbieter PKW mit eingebautem Bordgerät einsetzen. Allerdings ist für das Prüfszenario P2-005 „korrekte Kontrollprozesse“ zwingend der Einsatz von mautpflichtigen LKWs vorzusehen.

5.3 Übersicht Prüfszenarien

Die in der folgenden Tabelle dargestellten Szenarien bilden die Grundlage für die Prüfungen, die im Rahmen des Probebetriebs durchgeführt werden müssen.

| Prüfszenario | Beschreibung |

| P2-001 | korrekte Mauterhebung |

| P2-002 | korrekte Abrechnung und Auskehr |

| P2-003 | Überwachung des EETS-Anbieters |

| P2-004 | Szenario ist entfallen |

| P2-005 | korrekte Kontrollprozesse |

Tabelle 5: Liste der Prüfszenarien für Phase 2 – Probebetrieb

Um einen Überblick über die Inhalte der Prüfphase zu geben, werden in den folgenden Abschnitten die einzelnen Prüfszenarien beschrieben. Die detaillierten Vorgaben zu den durchzuführenden Prüffällen, wie z.B. die jeweils zu erreichenden Ergebnisse, ergeben sich aus der Prüfspezifikation, welche den Prüfkatalog „Probebetrieb“ Anlage [4] konkretisiert. Übergreifend gelten für alle Szenarien die Inhalte des Abschnitts 5.2.

5.3.1 P2-001 – korrekte Mauterhebung

| Ziel | In diesem Szenario wird geprüft, ob der Prozess der Mauterhebung technisch funktioniert und fachlich korrekt erfolgt. Es beginnt mit der Durchführung von Befahrungen auf dem mautpflichtigen Streckennetz und schließt mit der Übermittlung der Mautbuchungsnachweise an den EETS-Anbieter ab. Die im Rahmen des Prüfszenarios durchzuführenden Prüffälle ergeben sich aus dem Prüfkatalog „Probebetrieb“ Anlage [4]. |

| Durchführung | Es werden Befahrungen mit einer Testflotte im realen Streckennetz durchgeführt. Die Befahrungen umfassen Fahrten auf vorgegebenen Referenzstrecken sowie Fahrmanöver, die verschiedene typische Konstellationen des Streckennetzes und der mautpflichtigen Fahrzeuge abbilden (z.B. Änderung Deklarationsparameter). Der EETS-Anbieter übermittelt die Fahrspuren an den Mauterhebungsdienst des nationalen Mautbetreibers. Ausgehend von den vom EETS-Anbieter an den nationalen Mautbetreiber übermittelten Fahrspuren findet bei diesem die Erstellung von Mautbuchungsnachweisen statt. Die Mautbuchungsnachweise werden vom nationalen Mautbetreiber zurück an den EETS-Anbieter übermittelt. Weiterhin werden abschnittsbezogene Erhebungsdaten und Mautbuchungsnachweise vom nationalen Mautbetreiber an den Mauterheber gesendet. |

5.3.2 P2-002 – korrekte Abrechnung und Auskehr

| Ziel | In diesem Szenario wird geprüft, ob der Abrechnungsprozess und die Auskehr der Mauteinnahmen korrekt funktioniert. Weiterhin wird die korrekte Anwendung des Vergutschriftungsprozesses zur Korrektur von im Mauterhebungsdienst entstandenen Fehlvergebührungen geprüft. Das Prüfszenario weist nach, dass durch das Zusammenwirken von nationalem Mautbetreiber, EETS-Anbieter und Mauterheber inklusive des Austauschs der notwendigen Informationen eine korrekte Abrechnung gegenüber dem Nutzer und eine vollständige Auskehr an den Mauterheber sichergestellt wird. Die Abrechnung und die Auskehr von Mauteinnahmen wird in diesem Szenario simuliert. Es findet keine Abrechnung und keine Auskehr echter Mautbeträge statt. Die im Rahmen des Prüfszenarios durchzuführenden Prüffälle ergeben sich aus dem Prüfkatalog „Probebetrieb“ Anlage [4]. |

| Durchführung | Der EETS-Anbieter simuliert für die im Szenario P2-001 erzeugten Mautbuchungsnachweise die Auskehr der Mautbeträge und übermittelt die E-Mail mit dem Ist-Auskehrbetrag sowie die entsprechenden Tagesberichte als übergreifenden Prozess regelmäßig an den Mauterheber. Für die Prüfung des Vergutschriftungsprozesses führt der EETS-Anbieter Befahrungen des mautpflichtigen Streckennetzes durch, für die entsprechende Mautbuchungsnachweise erzeugt und an den EETS-Anbieter vom MED übermittelt werden. Für einzelne Abschnitte der Befahrungen wird simuliert, dass deren Widmung zum mautpflichtigen Streckennetz fehlt, so dass sie fälschlicherweise als mautpflichtig erkannt wurden. Der nationale Mautbetreiber übermittelt dem EETS-Anbieter und dem Mauterheber die Information über die Fehlvergebührungen. Der EETS-Anbieter bewertet die Abrechnungs- und Auskehrstatus der Fahrten und führt entsprechende Korrekturen in Form einer Vergutschriftung durch oder er passt den Abrechnungsbetrag gegenüber dem Nutzer bzw. den Auskehrbetrag an den Mauterheber an. |

5.3.3 P2-003 – Überwachung des EETS-Anbieters

| Ziel | Ziel dieses Prüfszenarios ist es, einerseits die technisch und fachlich korrekte Durchführung der Überwachungsprozesse des EETS-Anbieters gemäß SST 013 zu prüfen (im Folgenden Teil A), andererseits die Auswirkungen von möglichen Störungen im System des EETS-Anbieters auf den Mauterheber zu prüfen (im Folgenden Teil B). Dazu werden zwei Prüfziele gesetzt:

|

| Durchführung |

|

5.3.4 P2-005 – korrekte Kontrollprozesse

| Ziel | In diesem Szenario wird geprüft, ob der Ende-zu-Ende Prozess der Kontrolle und Ahndung technisch funktioniert und fachlich korrekt erfolgt. Das Prüfszenario umfasst die DSRC-Kommunikation des Bordgerätes, die Erfassung des LKW durch die automatischen Kontrolleinrichtungen und die Bereitstellung von Halter- und Fahrzeuginformationen über die Schnittstellen 002b und 002c für entstehende Kontrollfälle als Unterstützung des vom Mauterheber durchzuführenden Ahndungsprozesses. Die im Rahmen des Prüfszenarios durchzuführenden Prüffälle ergeben sich aus dem Prüfkatalog „Probebetrieb“ Anlage [4]. |

| Durchführung | Die Korrektheit des Ende-zu-Ende Prozesses der Kontrolle und Ahndung wird im Rahmen von Fahrten mit Kontrollen im realen Verkehr geprüft. Dazu werden vom EETS-Anbieter verschiedene Fahrten durchgeführt, bei denen eine automatische Kontrolle (Sachverhaltsermittlung) erfolgt, welche aufgrund der Deklaration des Bordgeräts einen Kontrollfall verursacht. Sodann wird der Kontrollfall vom nationalen Mautbetreiber im Rahmen der Sachverhaltsfeststellung geprüft und nachbearbeitet. Der Kontrollfall wird im Anschluss weiter an den Mauterheber übermittelt, wobei systemseitig die für die Ahndung des Kontrollfalls benötigten Informationen aus dem Zentralsystem des EETS-Anbieters abgefragt werden. |

5.4 Quality Gate - QG3

Für das Bestehen des Probebetriebs und den Übergang in die nächste Prüfphase gelten die in Abschnitt 2.8 genannten Kriterien.

6 Pilotbetrieb (Prüfblock 2 - Phase 3)

6.1 Prüfgegenstand und Ziel

Im Rahmen der dritten Prüfphase, des Pilotbetriebs, erfolgt eine Überprüfung des Teilsystems des EETS-Anbieters in der jeweiligen Wirkbetriebsumgebung des Mauterhebers, des nationalen Mautbetreibers und des EETS-Anbieters.

Der EETS-Anbieter stellt eine Nutzerreferenzgruppe bereit, die im Rahmen des Pilotbetriebs wirkbetriebskonform Befahrungen durchführt und für die Maut im EETS-Gebiet BFStrMG erhoben wird. Die Nutzerreferenzgruppe ist eine ausgewählte Gruppe von Nutzern des EETS-Anbieters, die grundsätzlich aus Transportunternehmen des gewerblichen Güterkraftverkehrs besteht. Diese ausgewählte Gruppe von Nutzern muss beim EETS-Anbieter für den EETS-Dienst registriert und bereit sein, am Pilotbetrieb teilzunehmen. Zur Qualitätssicherung und um detailliertere technische Analysen von Ortungsauffälligkeiten zu ermöglichen, sollte der EETS-Anbieter für die Bordgeräte der Nutzerreferenzgruppe eine Einwilligung einholen, die dem nationalen Mautbetreiber eine Aufbewahrung und Verarbeitung der erhobenen Fahrspuren während des Pilotbetriebs ermöglicht. Die Nutzerreferenzgruppe hat zum Ziel, ein realistisches Fahrverhalten im Pilotbetrieb abzubilden. Sie muss so ausgewählt sein, dass sie die Vorgaben abdeckt. Vorgaben sind zum Beispiel ein bestimmter Umfang an Befahrungen, die im EETS-Gebiet BFStrMG während der Dauer des Pilotbetriebs zurückzulegen sind.

Voraussetzung für die Aufnahme der Phase 3 ist der in Abschnitt 5.4 beschriebene, erfolgreiche Abschluss der Phase 2 und die Verfügbarkeit der für die Prüfphase benötigten Ressourcen.

Ziel des Pilotbetriebs ist die Überprüfung der Funktionsfähigkeit des Teilsystems des EETS-Anbieters auf Basis der übergreifenden Prozesse des Mauterhebers und des EETS-Anbieters sowie die Erfüllung der Vorgaben des Mauterhebers. Ein weiteres Ziel ist die Sicherstellung, dass das Teilsystem des EETS-Anbieters das nationale deutsche Mautsystem und die Teilsysteme anderer EETS-Anbieter nicht negativ beeinflusst. Mit dem erfolgreichen Abschluss der Phase 3 ist das Prüfprogramm beendet und die Voraussetzung für die Feststellung der Gebrauchstauglichkeit gegeben.